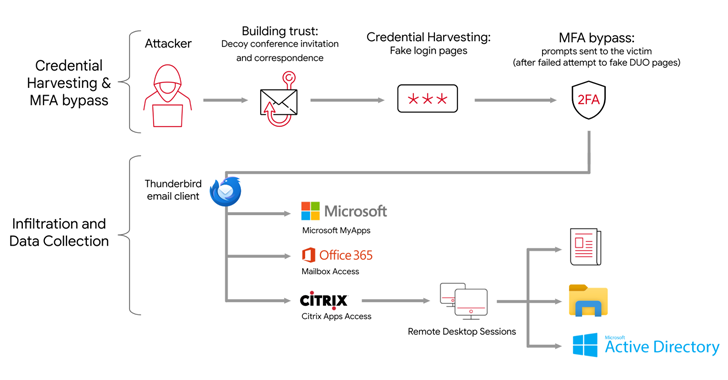

Um grupo de hackers apoiado pelo estado iraniano, conhecido como APT42, está utilizando esquemas aprimorados de engenharia social para infiltrar redes e ambientes de nuvem-alvo. O alvo dos ataques inclui ONGs ocidentais e do Oriente Médio, organizações de mídia, acadêmicos, serviços jurídicos e ativistas. O APT42 foi observado se passando por jornalistas e organizadores de eventos para construir confiança com suas vítimas e entregar convites para conferências ou documentos legítimos. Esses esquemas de engenharia social permitiram ao APT42 coletar credenciais e usá-las para obter acesso inicial a ambientes de nuvem. Posteriormente, o grupo exfiltrou dados de interesse estratégico para o Irã, evitando a detecção. O APT42 é um grupo de espionagem cibernética patrocinado pelo estado iraniano, que realiza operações de coleta de informações contra indivíduos e organizações de interesse estratégico para o governo iraniano. O grupo é afiliado ao Corpo de Guardiões da Revolução Islâmica do Irã e é parte de outro grupo conhecido como APT35, que tem diferentes objetivos. Enquanto o APT35 foca em operações de longo prazo, direcionadas a organizações para roubar dados, o APT42 se concentra em indivíduos específicos e organizações para questões de política doméstica e estrangeira. Os ataques do grupo envolvem operações extensivas de coleta de credenciais e exfiltração de dados visando infraestruturas de nuvem pública das vítimas. A fim de encobrir suas ações, o APT42 utiliza ferramentas disponíveis publicamente e técnicas para se misturar ao ambiente comprometido. O grupo também usa dois backdoors personalizados, conhecidos como NICECURL e TAMECAT, para implantar malware adicional e executar comandos nos dispositivos. O APT42 mantém o foco na coleta de inteligência, enquanto outros atores iranianos têm se adaptado para realizar atividades disruptivas e destrutivas. Os métodos utilizados pelo APT42 deixam poucos rastros, tornando a detecção e mitigação de suas atividades desafiadoras.

Hackers do APT42 se Passam por Jornalistas para Pescar Credenciais e Acessar Dados na Nuvem

- Autor do post:killer

- Post publicado:7 de maio de 2024

- Categoria do post:Notícias de Segurança