A corporação MITRE revelou que o ataque cibernético direcionado à empresa sem fins lucrativos no final de dezembro de 2023, explorando falhas zero-day no Ivanti Connect Secure (ICS), envolveu o ator de ameaças criando máquinas virtuais (VMs) falsas em seu ambiente VMware.

“O adversário criou suas próprias VMs falsas dentro do ambiente VMware, aproveitando o acesso comprometido ao vCenter Server”, afirmaram os pesquisadores da MITRE, Lex Crumpton e Charles Clancy.

“Eles escreveram e implantaram um shell web JSP (BEEFLUSH) sob o servidor Tomcat do vCenter Server para executar uma ferramenta de tunelamento baseada em Python, facilitando conexões SSH entre as VMs criadas pelo adversário e a infraestrutura do hipervisor ESXi.”

O motivo por trás dessa ação é contornar a detecção obscurecendo suas atividades maliciosas das interfaces de gerenciamento centralizadas como o vCenter e manter acesso persistente, reduzindo o risco de ser descoberto.

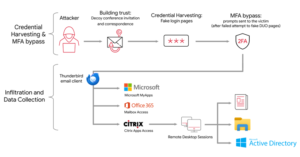

Detalhes do ataque surgiram no mês passado quando a MITRE revelou que o ator de ameaças de origem chinesa – rastreado pela Mandiant, de propriedade do Google, sob o nome UNC5221 – invadiu seu Ambiente de Experimentação, Pesquisa e Virtualização em Rede (NERVE) explorando duas falhas no ICS, CVE-2023-46805 e CVE-2024-21887.

Depois de contornar a autenticação de múltiplos fatores e obter uma posição inicial, o adversário se moveu lateralmente pela rede e alavancou uma conta administrativa comprometida para assumir o controle da infraestrutura do VMware e implantar vários backdoors e shells web para reter o acesso e obter credenciais.

Isso consistiu em um backdoor baseado em Golang denominado BRICKSTORM, que estava embutido nas VMs falsas, e dois shells web chamados BEEFLUSH e BUSHWALK, permitindo que o UNC5221 execute comandos arbitrários e se comunique com servidores de comando e controle.

“O adversário também usou uma conta padrão do VMware, VPXUSER, para fazer sete chamadas de API que enumeravam uma lista de unidades montadas e desmontadas”, disse a MITRE.

“As VMs falsas operam fora dos processos de gerenciamento padrão e não seguem as políticas de segurança estabelecidas, tornando-as difíceis de detectar e gerenciar apenas pela GUI. Em vez disso, é necessário ferramentas ou técnicas especiais para identificar e mitigar os riscos associados às VMs falsas de forma eficaz.”

Uma contramedida eficaz contra os esforços furtivos dos atores de ameaças de contornar a detecção e manter o acesso é habilitar a inicialização segura, que impede modificações não autorizadas verificando a integridade do processo de inicialização.

A empresa disse que também está disponibilizando dois scripts do PowerShell chamados Invoke-HiddenVMQuery e VirtualGHOST para ajudar a identificar e mitigar possíveis ameaças dentro do ambiente VMware.

“À medida que os adversários continuam a evoluir suas táticas e técnicas, é imperativo que as organizações permaneçam vigilantes e adaptáveis na defesa contra ameaças cibernéticas”, disse a MITRE.