Conversas sobre segurança de dados costumam se dividir em três aspectos principais:

Como podemos proteger os dados armazenados em nossa infraestrutura local ou na nuvem?

Quais estratégias, ferramentas ou plataformas podem fazer backup e restaurar dados de forma confiável?

Quanto nos custaria perder todos esses dados e com que rapidez poderíamos recuperá-los?

Todas são conversas válidas e necessárias para organizações de tecnologia de todos os tamanhos. Ainda assim, a empresa média usa mais de 400 aplicativos SaaS. O mesmo relatório também descobriu que 56% dos profissionais de TI não estão cientes de suas responsabilidades de backup de dados. Isso é alarmante, considerando que 84% dos entrevistados do levantamento disseram que pelo menos 30% de seus dados críticos para o negócio residem em aplicativos SaaS.

Os dados SaaS não são como os dados locais ou em nuvem, pois você não possui o ambiente operacional e possui menos propriedade dos dados em si. Devido a essas restrições, criar backups automatizados, armazená-los em ambientes seguros e possuir o processo de restauração é uma tarefa de engenharia muito mais complexa.

Essa inflexibilidade leva as organizações a desenvolver soluções alternativas e processos manuais para fazer backup de dados SaaS, deixando-os em ambientes muito menos seguros – uma pena, pois seus backups são quase tão valiosos para os invasores quanto seus dados de produção. As organizações que tratam os dados SaaS com menos cuidado, mesmo diante do crescimento de dois dígitos no uso de aplicativos SaaS, estão entregando as chaves do seu reino de maneira mais óbvia do que possam esperar. Com a ameaça de perda de dados pairando, qual é o custo para o seu negócio se você não agir rapidamente para construir um plano de recuperação de dados SaaS?

Os segredos valiosos escondidos em plena vista

Vamos ilustrar um cenário comum: sua equipe possui uma única organização GitHub onde toda a equipe de engenharia colabora em projetos de desenvolvimento e implantação em vários repositórios privados.

Agora, vamos ajustar essa ilustração com uma adição menos comum: você tem backups de todos os seus dados do GitHub, que incluem não apenas o código em cada um desses repositórios, mas também metadados como revisões de solicitações pull, problemas, gestão de projetos e muito mais.

Neste caso, seus dados de backup do GitHub não conterão senhas ou informações pessoalmente identificáveis sobre seus funcionários, além do que eles já tornaram público em seus perfis do GitHub. Também não permitiria que um invasor se movimentasse lateralmente para seus servidores ou serviços de produção porque ainda não encontraram seu vetor de ataque ou ponto de intrusão. No entanto, você ainda não está fora de perigo – backups de todos os tipos contêm informações das quais os invasores podem aprender, criando uma inferência sobre como seu ambiente de produção opera.

Cada backup inseguro e clone de seu código privado é especialmente valioso se o invasor pretende apenas roubar propriedade intelectual ou vazar informações confidenciais sobre futuros recursos, parcerias ou atividades de fusões e aquisições para concorrentes ou para fraudes financeiras.

Seus arquivos de Infraestrutura como Código (IaC) e configuração CI/CD também seriam de interesse particular, pois eles identificam a topologia de sua infraestrutura, expõem sua infraestrutura de teste e estágios de implantação e revelam todos os provedores de nuvem ou serviços de terceiros nos quais seus serviços de produção dependem. Esses arquivos de configuração dependem de segredos, como senhas ou tokens de autenticação. Mesmo se você estiver usando uma ferramenta de gestão de segredos para obscurecer o conteúdo real desses segredos de ser versionado no GitHub, um invasor conseguirá identificar rapidamente onde procurar a seguir, seja o Hashicorp Vault, AWS Secrets Manager, Cloud KMS ou uma das muitas alternativas.

Como você também está fazendo backup de seus metadados nesta ilustração, uma implementação insegura deixa seus comentários de solicitações pull e de problemas, que você já ocultou dentro de seus repositórios privados do GitHub, disponíveis para um invasor explorar. Eles rapidamente aprenderão quem tem privilégios para aprovar e mesclar código em cada repositório e explorarão listas de verificação de implantação ou remediação para identificar vulnerabilidades.

Com essas informações, eles podem elaborar um ataque muito mais direcionado, seja diretamente contra sua infraestrutura ou usando métodos de engenharia social, como pretexto, em funcionários que agora entendem ter privilégios de nível administrativo.

Por que backups seguros – especialmente de dados SaaS – são mais críticos do que nunca?

Em resumo, os dados SaaS nunca foram tão críticos para as operações de hora em hora de sua organização. Se você está usando uma plataforma de colaboração de código como o GitHub, ferramentas de produtividade como o Jira ou até alavancando o Confluence como provedor central (e dependência) de uma marca inteira, você está sujeito a ambientes que não possui, com práticas de gerenciamento de dados que não pode controlar totalmente, apenas para manter as luzes acesas.

Os dados SaaS são singularmente vulneráveis porque, ao contrário dos dados locais, existem dois interessados: seu provedor e você. Seu provedor pode sofrer perda de dados, como quando o GitLab perdeu 300 GB de dados do usuário em apenas alguns segundos quando um engenheiro sobrescreveu seu banco de dados de produção. Você pode cometer um erro honesto, como excluir acidentalmente sua instância ou fazer upload de um CSV que corrompe instantaneamente todos os aspectos de seus dados.

A conscientização é uma preocupação principal. Em um relatório de 2023 da AppOmni, 85% dos especialistas em TI e cibersegurança que eles entrevistaram afirmaram que não há problema de segurança em torno dos SaaS. No entanto, 79% dessas mesmas pessoas admitiram que sua organização havia identificado pelo menos uma ameaça de segurança cibernética baseada em SaaS nos últimos 12 meses. Os incidentes mais comuns foram vulnerabilidades em permissões de usuário, exposição de dados, um ataque cibernético específico e erro humano.

Ao mesmo tempo, um relatório da Oracle e da empresa de análise ESG descobriu que apenas 7% dos diretores de segurança da informação (CISOs) afirmaram que entendem completamente o Modelo de Responsabilidade Compartilhada, que coloca a responsabilidade da segurança dos dados no usuário, em vez do fornecedor SaaS. 49% dos entrevistados também afirmaram que a confusão em torno desse modelo resultou em perda de dados, acesso não autorizado aos dados e até mesmo sistemas comprometidos.

A resposta a qualquer temor sobre a segurança dos dados backup não é ignorar os backups completamente.

O que procurar em um provedor de backup de dados SaaS seguro

Ao explorar o cenário de plataformas que permitem fazer backup e restaurar dados desses aplicativos SaaS essenciais, você deve validar cuidadosamente esses itens obrigatórios:

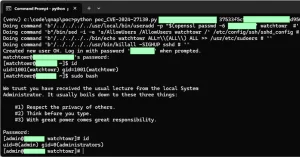

Automação: Nenhum backup infalível envolve processos manuais – o processo de backup deve criar automaticamente backups diários incrementais usando um algoritmo delta ou de diferença. Cada processo manual, como usar um script de backup de código aberto que não foi atualizado há anos, ou mesmo uma tarefa simples como escrever um job cron para executar um script de backup toda terça-feira às 23:59, cria pontos potenciais de falha.

Abrangência: O exemplo do GitHub é excepcionalmente bom para ilustrar a diferença entre dados (seu código) e metadados (as conversas que seus engenheiros têm sobre seu código), mas muitos aplicativos SaaS possuem hierarquias de dados semelhantes. Se uma solução de backup não puder proteger todos os seus dados, então, em caso de um desastre de perda de dados, você terá apenas um plano de recuperação pela metade e muito trabalho manual para voltar à normalidade.

Criptografia: Exija criptografia de 256 bits AES, tanto em repouso quanto em trânsito, para todos os backups de dados SaaS. O provedor também deve suportar SSO para você poder gerenciar usuários e seus privilégios usando um provedor de identidade centralizado.

Conformidade de dados: Detalhes como relatórios SOC 2 Tipo 2, que detalham os controles de segurança de uma plataforma de backup, podem lhe dar garantias sobre o quão seriamente eles levam a proteção dos dados sensíveis em seus backups. Embora você não precise atualmente disso, recursos como a residência de dados demonstram que eles projetaram uma infraestrutura sofisticada com as políticas corretas para várias regiões.

Observabilidade: Você não pode controlar totalmente o que acontece com os dados de sua organização. A próxima melhor coisa é saber exatamente quem, quando e o que foi acessado ou alterado em seus dados de backup assim que acontecer. Um log de auditoria em tempo real ajudará você a detectar intrusões rapidamente e tomar a remediação correta antes que um ataque tenha tempo de comprometer seus dados.